剪貼簿劫持是什麼?最常被低估的加密威脅

你打開錢包準備轉一筆 USDT,從交易所頁面複製收款地址,切換到 ArcSign 視窗,按下 Ctrl+V。地址出現了 — 看起來跟剛才複製的一樣(前 4 字、後 4 字都對)。你按下「確認轉帳」,鏈上交易上鏈,幾秒後到了某個你從未見過的地址。

這不是科幻情節,而是**剪貼簿劫持(Clipboard Hijacker)**每天在數萬部裝置上正在發生的事。卡巴斯基實驗室早在 2017 年就追蹤到一隻叫 CryptoShuffler 的木馬,靠這個手法默默累積了當時價值 14 萬美元的比特幣。八年後的今天,這類惡意程式已經演化出數十個家族(Laplas Clipper、ClipBanker、Mars Stealer、Vidar、RedLine 都包含 clipper 模組),覆蓋 Windows、macOS、Android,並且開始攻擊 Linux 桌面環境。

最危險的地方在於:它不需要你犯錯。你不必點擊釣魚連結、不必輸入助記詞、不必授權任何合約。你只是「複製、貼上」— 這是 99% 的加密用戶每天都在做的事。

為什麼這篇文章值得你慢慢讀剪貼簿劫持是「使用者習慣」與「攻擊者自動化」的完美交叉點。它不需要技術天才,也不在乎你錢包多安全 — 它只需要你「相信你看到的地址」。本文的目標:讓你看完之後,每一筆轉帳都會自動多看一次。

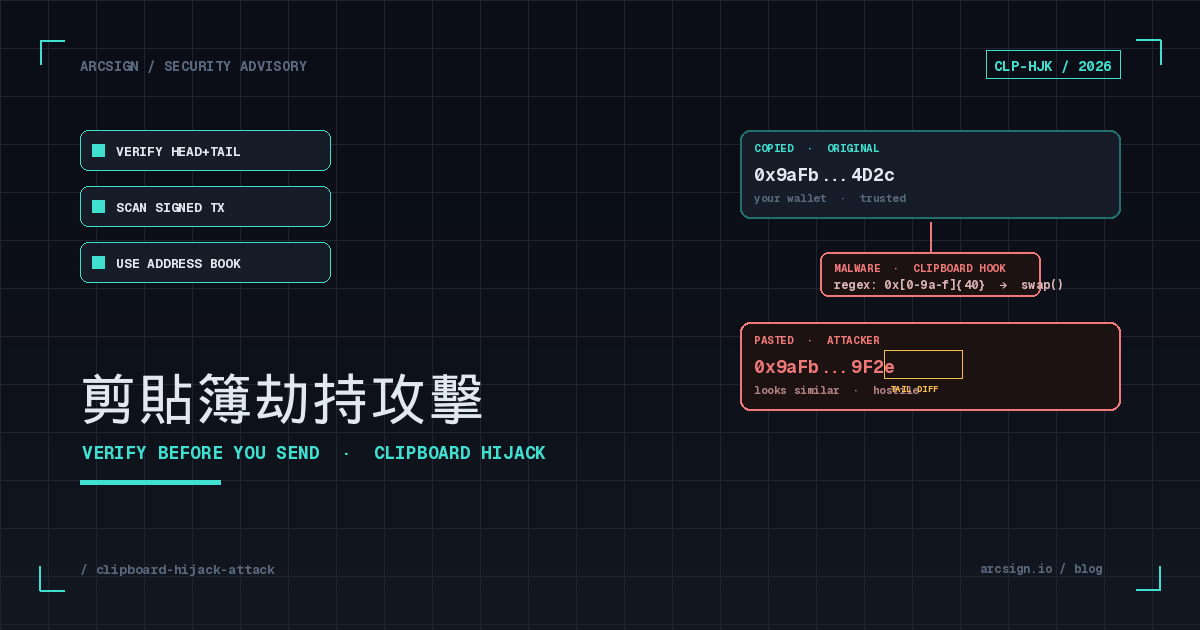

攻擊原理:從 Ctrl+C 到 Ctrl+V 之間發生了什麼

剪貼簿(Clipboard)是作業系統提供的一塊共享記憶體,所有應用程式都可以讀寫。你按 Ctrl+C 時,前景應用程式把字串寫入這塊記憶體;按 Ctrl+V 時,目標應用程式讀取它。問題在於:幾乎任何在你電腦上執行的程式,都可以隨時讀取或修改剪貼簿內容,而且不需要任何權限提示。

四步驟攻擊流程

1

入侵:通常透過破解軟體、釣魚附件或惡意瀏覽器擴充剪貼簿劫持木馬幾乎都搭順風車進來。常見入口:盜版 Adobe / Microsoft Office、虛假的「TradingView Pro 破解版」、Discord 上分享的「免費 NFT mint 腳本」、Chrome Web Store 偽裝成錢包工具的擴充。一旦執行,木馬會把自己加入開機自動啟動清單。

2

監控:用作業系統的剪貼簿 API 註冊監聽事件在 Windows 上,木馬呼叫 SetClipboardViewer 或 AddClipboardFormatListener;macOS 用 NSPasteboard 輪詢;Android 用 ClipboardManager.OnPrimaryClipChangedListener。每當剪貼簿內容改變,作業系統就通知木馬。

3

辨識:用正規表達式比對地址格式木馬內建一張正規表達式表,比對常見鏈的地址格式:

• EVM:^0x[a-fA-F0-9]{40}$(Ethereum / BSC / Polygon / Arbitrum…)

• Bitcoin:Legacy ^[13]、SegWit ^bc1q、Taproot ^bc1p

• TRON:^T[A-Za-z0-9]{33}$、Solana:base58 32–44 字元、Cosmos:bech32 前綴。

一旦匹配,立刻進入下一步。

4

替換:把剪貼簿內容換成攻擊者地址木馬從本地預先準備的攻擊者地址池中挑一個(通常依照前後字相似度比對挑「外觀最像」的),呼叫 SetClipboardData 寫入。整個過程在使用者按 Ctrl+V 之前完成,視窗從未跳出、滑鼠游標毫無變化。進階變體還會在貼上後再把剪貼簿改回原本的字串,避免使用者複製第二次時起疑。

地址相似度替換:你眼睛的盲點

進階木馬會「客製化」攻擊者地址,讓前 4 字與後 4 字都跟你原本的地址看起來一樣:

原本複製:

0x9aFbD78C2A1F4ed8B312cE7a6f9D0E4A2c815B4D2c

貼上後變成:

0x9aFb3E5B12C0D9a4F88B71eC3D2A5E9F0c4d729F2e

介面顯示:

0x9aFb...9F2e (與原本只差後 4 字!)攻擊者通常持有數百萬個預先生成、按前後 4 字索引的地址(用 GPU 算 Vanity Address),可以在 1 毫秒內查出與你原地址前後相似的替代品。如果你只比對「前 4 字 + 後 4 字」這種介面常見的縮寫顯示,幾乎不可能察覺。

真實案例:CryptoShuffler、Laplas、ClipBanker

剪貼簿劫持絕對不是理論威脅,它有十年以上的真實受害紀錄:

| 家族 / 事件 | 時期 | 主要平台 | 紀錄損失 | 傳播方式 |

|---|---|---|---|---|

| CryptoShuffler | 2016–2018 | Windows | 約 14 萬美元(BTC、ETH、Monero、Zcash) | 盜版軟體、惡意廣告 |

| ClipBanker | 2018 至今 | Windows / Android | 難以估算(持續活躍) | Telegram 偽裝錢包 App、APK 側載 |

| HEH botnet(Linux 變體) | 2020 | Linux IoT 裝置 | 未公開 | SSH 弱密碼掃描 |

| Laplas Clipper | 2022 至今 | Windows(MaaS 服務) | 2023 報告約 18 BTC + 各鏈代幣 | Smoke Loader / Amadey 投放 |

| MortalKombat ransomware + clipper | 2023 | Windows | 同時加密檔案 + 偷錢包地址 | 釣魚信、回覆既有信件 |

| npm 套件 colortabs / dropdown-tree-select 假冒包 | 2024 | Web3 開發者本機環境 | 多起報案(金額未公開) | typosquatting npm install |

最值得注意的是:受害者大多並非新手。CryptoShuffler 的早期受害者包含長期持有的礦工;Laplas 在 2023 年被資安公司 Cyble 追蹤時,發現大量交易來自看似熟悉冷錢包流程的用戶。理由很簡單:愈熟練的人,「複製貼上」愈快、愈不假思索。

同類威脅延伸閱讀剪貼簿劫持與另一類「釣魚攻擊」常常組合出現 — 釣魚信件投放木馬,木馬等你下次轉帳時動手。也建議閱讀 社交工程攻擊 一文,理解攻擊者怎麼把你騙進「執行 .exe」這個入口。

如何辨識:6 個看得見的警訊

剪貼簿劫持的目標是「不被發現」,但在攻擊鏈上仍有蛛絲馬跡。以下 6 個信號值得你在日常裡留意:

1

貼上後字串「視覺上像、實際不同」最直接的警訊:你剛複製某個地址(記得是 0x9aFb 開頭),貼上後字數對、開頭也對,但中間或結尾的某幾個字看起來「怪怪的」。這不是錯覺,請立刻停下來,重新從來源複製,並把整串地址逐字比對。

2

瀏覽器或錢包擴充安裝後出現「剪貼簿讀取」權限提示合法的錢包擴充很少需要剪貼簿存取(最多在你按「複製地址」按鈕時短暫使用)。如果一個你以為是錢包工具的擴充要求clipboardRead權限,並且每次切換分頁時都觸發,請立即移除。

3

macOS 系統右上角出現「⊕ XYZ 已複製」次數異常macOS 12 以後會在 App 讀取剪貼簿時顯示通知。如果某個你沒在用的 App 名稱頻繁出現,那就是它在後台輪詢剪貼簿。常見元凶:盜版工具、來路不明的螢幕截圖工具、來自非 App Store 的「翻譯助手」。

4

Windows 工作管理員出現高 CPU 占用、無命名視窗的處理程序Clipper 通常很輕量,但部分變體(特別是合併資訊竊取者的)會在背景持續上傳鍵盤紀錄與瀏覽器密碼,導致 CPU 異常。檢查「處理程序」分頁時,如果看到無公司簽名、無圖示、CPU 使用 5% 以上的不明 .exe,請以 VirusTotal 上傳檔案 hash 比對。

5

Android 出現「正在背景使用剪貼簿」通知(Android 12+)Android 12 之後系統會通知任何讀取剪貼簿的 App。如果一個你近期安裝、宣稱是「VPN」或「遊戲外掛」的 App 不停觸發此通知,立刻解除安裝並執行 Google Play Protect 全盤掃描。

6

小額測試交易與大額真正交易地址不一致進階變體的木馬只會在金額達到某個閾值(例如 0.1 ETH 以上)時才替換,避免被「先測試 0.001」的人發現。所以光看「測試成功」不夠 — 大額轉帳前仍要重新複製、重新比對。

7 層防禦:從作業系統到簽名前的最後一道牆

單一防禦容易被繞過,但多層防禦會大幅提高攻擊成本。以下是建議的疊加策略,由淺入深:

| 層級 | 做法 | 難度 | 抵禦效果 |

|---|---|---|---|

| L1 來源 | 不安裝盜版軟體、不執行不明 .exe / .dmg / .apk | 最簡單 | 阻擋 80% 入侵 |

| L2 系統 | 啟用 Windows Defender / macOS XProtect、保持作業系統更新 | 已內建 | 攔截已知家族 |

| L3 擴充審查 | 移除來路不明的瀏覽器擴充、定期檢查擴充權限 | 中 | 封堵主要傳播管道之一 |

| L4 地址簿 | 常用地址加入錢包 Address Book 或交易所白名單 | 中 | 完全略過剪貼簿 |

| L5 全字比對 | 每次轉帳前逐字比對地址(不要只看前 4 後 4) | 中 | 最後一道人為防線 |

| L6 測試交易 | 大額轉帳前先送 0.001 並等對方確認 | 中 | 部分有效(防不了閾值替換) |

| L7 冷錢包二次驗證 | 用 ArcSign 等冷錢包,在簽名前完整顯示地址 | 已內建 | 最終防線 |

L4 地址簿:把剪貼簿從攻擊面移除

剪貼簿劫持的前提是「你需要複製地址」。如果你常用的收款地址(自己的另一個錢包、交易所充值地址、合作方收款)已經事先存在地址簿裡,下次轉帳時就直接從清單選取,整個剪貼簿環節都不會發生。ArcSign 內建地址簿與標籤功能,幾秒鐘設定一次,受用一輩子。

L5 全字比對:訓練你的眼睛

介面上的「0x9aFb…4D2c」縮寫很方便,但對抗剪貼簿劫持時請把它展開。實務技巧:把地址分成 5 段(每段 8 字),用手指或滑鼠游標逐段比對。如果在公司或共用環境,請鄰座同事幫忙覆核 — 兩雙眼睛比一雙安全得多。

ArcSign 如何幫你擋下這類攻擊

ArcSign 不是被動等待 — 它的整個簽名流程都被設計成「即使作業系統被入侵,使用者仍有機會在簽名前發現異常」:

1

完整地址預覽(不縮寫)從交易所或 DApp 收到的目的地地址,會在簽名確認頁面以完整 42 個字元顯示,並用空白將每 4 字分組(例如 0x9aFb D78C 2A1F 4ed8 B312 cE7a 6f9D 0E4A 2c81 5B4D 2c),人眼比對成本最低。

2

USB 離線確認ArcSign 是 USB 冷錢包,私鑰永遠不離開 USB 裝置。即使你的電腦完全被木馬控制,攻擊者也只能修改「螢幕顯示的內容」與「剪貼簿」 — 但簽名只能在 ArcSign 軟體裡發生,且需要你親手按下確認。看到的地址錯了,就不要簽。

3

Address Book 一鍵收藏每次手動輸入的新地址都可以一鍵加入地址簿並命名(「我的 Binance 充值」、「同事 Andy」)。下次轉帳直接從清單選擇,完全不經過剪貼簿。

4

交易模擬與警示對於 EVM 鏈,ArcSign 會在簽名前模擬交易、顯示資產變化。若目的地地址被標記為已知詐騙位址或近期可疑活動地址,會在介面跳出紅色警告。

深度防禦哲學ArcSign 的整體安全架構是「零信任」 — 不假設你的電腦是乾淨的、不假設剪貼簿沒有被篡改、不假設網頁顯示的地址是真的。每一筆簽名都把驗證權還給你的眼睛和你的手指。配合 XOR 三分片加密 與 mlock 記憶體保護,私鑰本身永遠不會被木馬讀走。

已經轉錯了?緊急應變流程

鏈上交易不可逆,但頭幾分鐘到幾小時的反應會決定你能挽回多少:

1

立即停止使用該裝置不要再做任何交易、不要嘗試「轉走剩下的資產」 — 木馬可能還在。把網路拔掉、保留現場供後續鑑識使用。

2

標記攻擊者地址 + 通報交易所到 Etherscan / BscScan / Tronscan 找到該地址,使用「Update Address Tag」功能標記為「Reported Stolen」。同時: • 若攻擊者把資產轉到中心化交易所(CEX),立即通報該交易所的 compliance 信箱(Binance、Coinbase、OKX、Bybit 都有專用通報窗口)。 • 若涉及 USDT / USDC,可向 Tether / Circle 通報請求凍結(需報案紀錄)。

3

在另一台乾淨裝置建立新錢包原本的助記詞與 .arcsign 備份檔可能仍安全(因為剪貼簿劫持不會偷私鑰),但為了萬無一失,在一台確認乾淨的電腦上建立新的 ArcSign 錢包,把剩餘資產轉移過去。然後徹底重灌受感染裝置。

4

報案 + 鏈上追蹤在台灣可向刑事局 165 反詐騙專線報案;國外可向當地警政與 IC3(FBI)報案。同時保留所有 TX hash 與螢幕截圖,並考慮聯絡鏈上鑑識公司(Chainalysis、TRM Labs、Elliptic 都接受個人案件,但通常需委託合作交易所或律師事務所代為提交)。

不要嘗試「贖回」事件發生後,常見的後續詐騙是有人冒充「鏈上偵探」、「資產追蹤公司」聯繫你,宣稱可以幫你拿回資產但需要先付費。合法的鑑識服務從來不會在 Telegram 私訊主動聯繫你。任何要求預付款 / 提供助記詞 / 安裝其他軟體的「協助」都是二次詐騙。

常見問題 FAQ

Q:剪貼簿劫持攻擊(Clipboard Hijacker)是什麼?

剪貼簿劫持是一類惡意程式,會在背景監控系統剪貼簿,當偵測到符合錢包地址格式(例如 0x 開頭的 40 個十六進位字元、bc1 開頭的 Bech32、或 T 開頭的 TRON 地址)的字串時,立即把它替換成攻擊者預先準備好的地址。使用者按下 Ctrl+V 貼上時,看到的已經不是自己複製的那串。CryptoShuffler、ClipBanker、Laplas Clipper 都是知名家族。

Q:為什麼這種攻擊很難被察覺?

因為惡意程式通常會挑選與你原本地址外觀相似的地址(前 4 字 + 後 4 字相似),人眼掃過時很容易忽略中間 32 個字元的差異。此外,許多錢包與交易所介面只顯示「縮寫地址」(0x9aFb…4D2c),更降低了使用者比對全字串的機會。

Q:我用冷錢包還會中招嗎?

冷錢包保護的是「私鑰不外洩」,但不會自動阻止你把資產轉到錯誤地址。剪貼簿劫持發生在你的電腦、貼上時就被替換,冷錢包只能負責簽名你看到的內容。ArcSign 的二次驗證流程會在簽名前完整顯示目的地地址、金額與 Gas,並要求你逐字比對前後 6 字。這是防剪貼簿劫持的最後一道、也是最有效的一道防線。

Q:我已經把資產轉錯地址了,還能追回嗎?

鏈上交易一旦上鏈就不可逆。如果地址屬於攻擊者控制,你無法直接拿回。你能做的:(1) 立即在 Etherscan / BscScan 等瀏覽器標記該地址;(2) 通報交易所 compliance 團隊,他們可能凍結該地址流入的資產(特別是穩定幣 USDT/USDC,發行商 Circle/Tether 在配合執法下可凍結);(3) 報案並提供 TX hash;(4) 立即清查設備是否仍受感染並更換受影響的錢包。